本周,苹果公司、微软及谷歌宣布他们计划停止支持TLS1.0及TLS1.1。这意味着TLS1.2将直接成为默认项,并鼓励各网站及公司尽快增加对TLS 1.3的支持。

这是三大科技巨头与Mozilla联合发表的声明。这意味着几大浏览器——苹果公司的Safari,谷歌的Chrome,Mozilla的Firefox 及微软的Edge和Internet Explorer——都将在2020年初前放弃对TLS1.0及TLS1.1的支持。

众所周知,TLS是安全套接层协议(SSL)的后继协议。我们口头上仍然使用SSL这个名称,因为它最为大众所知。然而,自1999以来,我们实际上一直在使用的是安全传输层协议(TLS)。 SSL最后一点存在的痕迹,即对SSL 3.0的支持,在一段时间内一直是不合理的,即使动作最慢的机构组织也因为那些已知的漏洞纷纷弃用。

1月19日将是TLS1.0面世20周年纪念日。如今,我们使用的是TLS1.3。为了参照标准,支付卡产业在今年年初被强制停止支持TLS1.0,同时,也被强烈建议取消对TLS1.1的支持。因此,这并不是空穴来风,而是准备已久的决定。

TLS1.0及TLS1.1被认为不安全的原因是,他们使用的是过时的算法和密码系统,经发现,这些算法和系统是十分脆弱的,比如SHA-1和MD5。他们还缺乏诸如完全前向保密等现代特性,容易受到降级攻击。

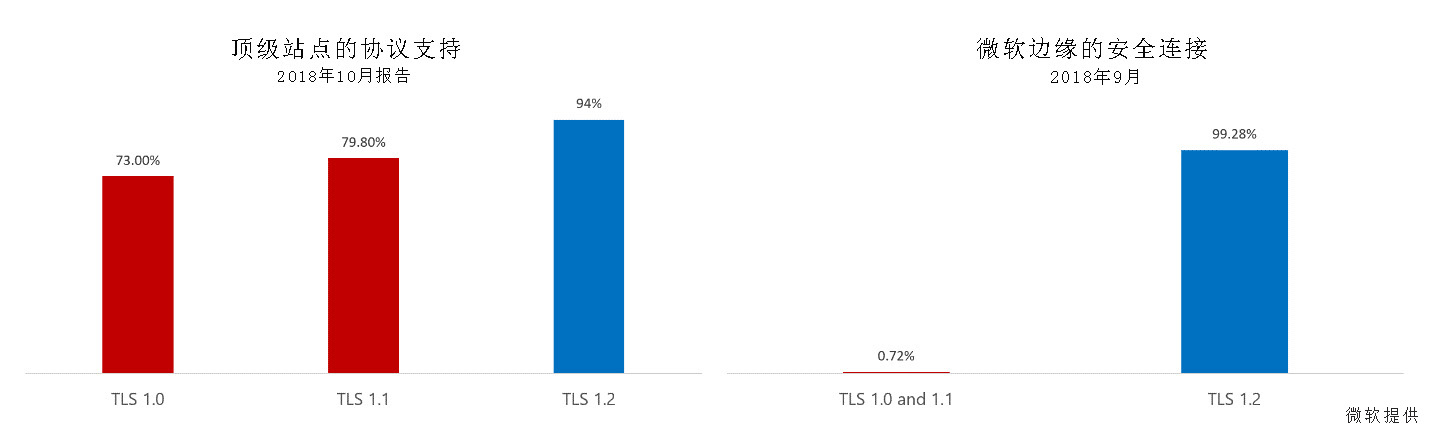

苹果公司、谷歌及微软都表示,这一决定可能产生的影响极小,因为Safari,Chrome,Edge及Internet Explorer浏览器的连接只有极小部分仍然在使用TLS 1.0或者TLS 1.1。

关于这一决定,苹果公司称:

现在是时候做出这一转变了。TLS1.2遵从了应用程序安全传输协议(ATS)的要求进行了合理配置,为现代网络提供合适的安全保证。它是苹果平台的标准协议,在Safari产生的TLS连接中占99.6%。始于1999年的TLS1.0和1.1在所有连接中所占比例不到0.36%。随着2018年8月互联网工程任务组(IETF)正式发布TLS1.3,旧版本TLS连接所占比例可能会进一步下滑。HTTP/2要求使用TLS1.2,因为它能显著改善网络的性能。

微软则快速梳理了一路历程:

对一项安全技术来说,20年保持不变是很长的一段时间了。虽然我们没有发现最新部署的TLS1.0和TLS1.1存在巨大漏洞,但确实存在易受攻击的第三方操作。更新至新版本可以保证所有用户有更为安全的网络。此外,我们预计IETF会在今年年末正式弃用TLS1.0和TLS1.1,届时,IETF将不再处理这些版本存在的协议漏洞。

谷歌的表述流露着个性:

根据这些行业规范,谷歌Chrome将在Chrome72弃用TLS1.0和TLS1.1。使用这些版本的网站会在Chrome72的DevTools控制台中看到弃用提醒。Chrome 81将全部禁用TLS1.0和1.1。这将从2020年1月开始在早期发行渠道上对用户造成影响。

对你而言,这意味着什么?

对绝大多数企业和组织来说,这都不是问题。很长时间以来(10年),TLS1.2 一直都是标准,因此,并不是增加对新版本的支持或者关闭对旧版本支持的问题。因为如果浏览器端正停止支持,那么在服务器端保留支持可能会使你遭受诸如降级攻击等漏洞的危险。

一般来说,TLS的部署应该:

●支持TLS 1.2(最好支持TLS 1.3)

●使用基于EDCHE和AEAD的密码

(谷歌建议:“基于AEAD的密码组使用AES-GCM 或者ChaCha20-Poly1305。对大多数网站来说,推荐选择

ECDHE_RSA_WITH_AES_128_GCM_SHA256”。)

●使用SHA-2散列算法

坦白说,你应该竭尽全力地更新至TLS1.3。TLS1.3在设计阶段花费了很长时间,但都是值得的。它删除了很多已经存在漏洞或者可能很快出现漏洞的算法和密码,并且将握手通信精简至单次往返。